Q-Day ближе, чем казалось. Как три исследования за месяц изменили оценку квантовой угрозы

Есть хороший способ понять, насколько всё изменилось за последние несколько месяцев. Ещё в 2023 году стандартная оценка звучала примерно так: чтобы взломать шифрование RSA-2048, квантовому компьютеру понадобится около 20 миллионов кубитов. Сегодня цифры другие - от 100 000 до 500 000 кубитов, в зависимости от архитектуры. Один из свежих расчётов даёт ещё меньше: 26 000 кубитов для взлома эллиптической криптографии, которая защищает Bitcoin и Ethereum.

Это не означает, что взлом произойдёт завтра. Но это означает, что произойдёт он значительно раньше, чем предполагалось ещё год назад.

Три бумаги за три месяца

В конце февраля - конце марта 2026 года вышло несколько исследований, которые в совокупности изменили консенсус в сообществе по квантовой безопасности. Исследователи из Caltech совместно с квантовым стартапом Oratomic показали архитектуру на нейтральных атомах, которая позволяет запустить алгоритм Шора с принципиально меньшим числом кубитов, чем считалось нужным. Параллельно Google опубликовал whitepaper с оценкой менее 500 000 физических кубитов для атаки на эллиптическую криптографию - и тут же объявил внутренний дедлайн на миграцию к постквантовой криптографии: 2029 год.

Ключевой момент - снижение требований достигнуто не за счёт более мощного железа. Прогресс идёт через улучшение квантовой коррекции ошибок. Это принципиально важно. Квантовые кубиты крайне нестабильны - они ошибаются всё время. Годами основной способ борьбы с этим требовал сотни физических кубитов на один надёжный логический. Новые коды квантовой коррекции - в частности, qLDPC - сокращают этот overhead в десятки раз. Отсюда и пересчёт всех оценок.

Один из математиков, комментируя происходящее, сформулировал так: "Это удивительно, но и пугающе одновременно. Появляется новая волна уверенности, что квантовые компьютеры реально заработают - и, возможно, уже через 5-10 лет смогут вскрыть шифрование."

Что именно под угрозой и почему это касается не только криптовалют

Эллиптическая криптография (ECC) и RSA - это не что-то экзотическое. Это фундамент почти всего, что происходит в интернете. HTTPS на сайтах работает на RSA и ECC. VPN-соединения используют их же. Цифровые подписи документов, банковские транзакции, email-шифрование, корпоративные VPN, мессенджеры с end-to-end - всё это стоит на двух математических конструкциях, которые классический компьютер не может взломать за разумное время. Квантовый - сможет.

Bitcoin и Ethereum используют конкретный вариант ECC под названием secp256k1 и ECC-256. По расчётам Caltech и Oratomic, квантовая машина на 26 000 кубитов взломала бы защиту кошелька примерно за 10 дней. Машина с 10 000 кубитов справилась бы - но за 1000 дней.

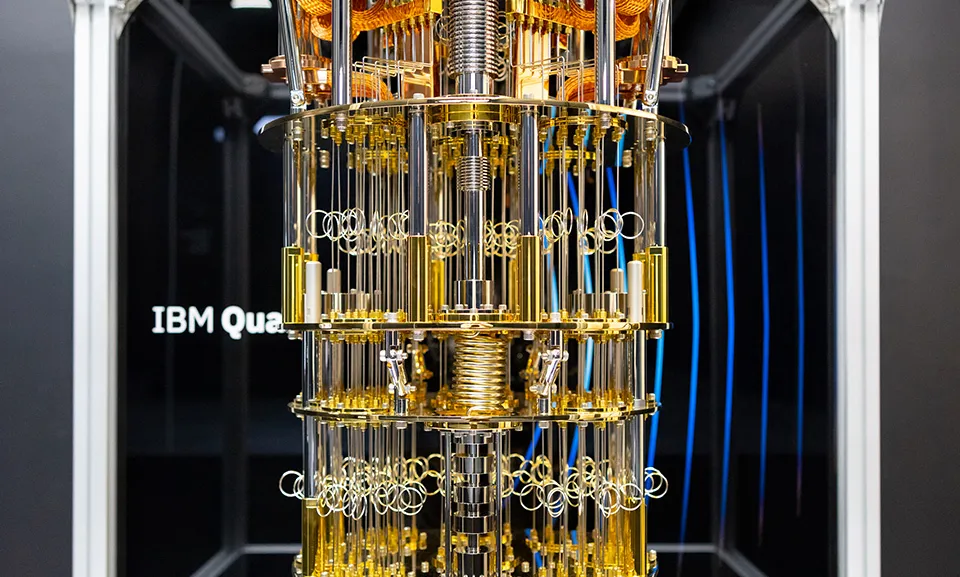

Для контекста: у IBM сейчас есть системы больше 1000 кубитов. У Google - около того же. Это физические кубиты, ненадёжные и шумные. До надёжных логических кубитов в нужном количестве ещё несколько лет работы. Но несколько - не десятки.

"Собирай сейчас, расшифруй потом"

Вот где угроза становится реальной уже сегодня - даже до появления квантовых компьютеров нужной мощности.

Атака называется "harvest now, decrypt later" - собери сейчас, расшифруй потом. Государственные спецслужбы и продвинутые группировки уже сегодня могут перехватывать и хранить зашифрованный трафик. Это дорого, но технически несложно. Смысл - дождаться, пока квантовые компьютеры подорожают и станут доступны, и тогда расшифровать всё, что было собрано годами раньше.

Это означает, что под угрозой оказываются данные, которые должны оставаться конфиденциальными не сегодня, а через 5-10 лет. Медицинские записи. Юридические документы. Переговоры по слияниям и поглощениям. Дипломатическая переписка. Всё, что было передано зашифрованным способом и перехвачено.

Это не паранойя - об этом прямо говорят и в Google, и в американских регуляторах. CISA и NIST включили эту угрозу в официальные рекомендации.

Что такое постквантовая криптография и где она уже есть

Хорошая новость: альтернативы существуют и уже стандартизированы. В 2024 году NIST опубликовал финальные стандарты постквантовой криптографии - алгоритмы, устойчивые к атакам квантовых компьютеров. Основные из них - CRYSTALS-Kyber для шифрования и CRYSTALS-Dilithium для цифровых подписей. Оба основаны на математических задачах, с которыми квантовые компьютеры не имеют преимущества.

Google Chrome уже добавил поддержку постквантового обмена ключами. CloudFlare тестирует гибридные схемы. Signal добавил слой постквантовой защиты ещё в 2023 году. Apple в iOS 17 внедрила постквантовое шифрование в iMessage. Медленно, но движение есть.

Проблема - в корпоративной инфраструктуре. Большинство компаний работает на стеке, который невозможно обновить за год. Роутеры с прошивкой пятилетней давности, HSM-модули с зашитыми алгоритмами, кастомные VPN-решения, банковские системы с циклом замены в 10-15 лет. Именно поэтому Google говорит о 2029 как о своём внутреннем дедлайне - и это не значит, что к 2029 у всех уже будет квантовый компьютер. Это значит, что при нынешней скорости миграции компании, начавшие переход сейчас, едва успеют до появления реальной угрозы.

Что делать прямо сейчас

Если вы разработчик или технический директор - несколько конкретных шагов имеют смысл уже сегодня.

Первое: инвентаризация криптографии. Нужно понять, какие алгоритмы используются в вашем стеке, где они зашиты и насколько легко их заменить. Это называется crypto-agility - способность заменять криптографические примитивы без перестройки всей системы. Компании, которые строили системы с этим принципом, сейчас в значительно лучшей позиции.

Второе: оценка данных по сроку конфиденциальности. Данные, которые должны оставаться закрытыми 10+ лет, уже сейчас нужно защищать постквантовыми методами или как минимум хранить иначе.

Третье: следить за тем, что делают крупные вендоры. AWS, Azure и GCP уже предлагают постквантовые опции в своих KMS. Это часто самый быстрый путь к миграции без переписывания всего.

Если вы обычный пользователь - пока достаточно следить за обновлениями мессенджеров и браузеров. Signal уже защищён. iMessage - тоже. WhatsApp заявил о постквантовой защите в начале 2024 года. Основная проблема сейчас не у частных лиц, а у инфраструктуры.

Где мы находимся на самом деле

Q-Day - день, когда квантовые компьютеры смогут взломать современное шифрование в реальных условиях - ещё не наступил. Текущие машины слишком шумные и слишком маленькие. Но оценка временного окна за последние несколько месяцев сжалась заметно. Если в 2023 году говорили о "двадцать лет, может быть", то сейчас разговор идёт о "5-10 лет при текущем темпе прогресса в коррекции ошибок".

Для инфраструктуры, которая меняется медленно, это уже не "потом". Это примерно сейчас.